|

|

|

El 21 de mayo se celebra en España el Día de la Seguridad Privada, y profesionales de la pública y la privada festejamos juntos nuestra ya irreversible proximidad y vocación colaborativa. Mucho es lo que ha llovido desde que en España el rey Carlos I, hace ya casi quinientos años, promulgara la que se considera la primera norma de Seguridad Privada y, aunque también es mucho lo que aún tenemos que decir y más lo que nos queda por hacer, hay que destacar el notable impulso registrado en los últimos 30 años hacia la mejora, el desarrollo y la implantación de esos cuerpos profesionales tan crecientemente valorados por la sociedad.

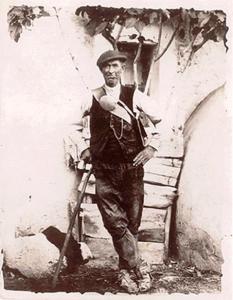

Todo comenzó con aquellos pioneros guardabosques, contratados para “la guarda y administración de los dichos montes y pinares antiguos que tuvieren, y de los que nuevamente hubieren plantado” que fueron el antecedente histórico de la seguridad privada española.

Durante las Cortes que se celebraron en Valladolid, en 1517, los “Procuradores del Reyno” informaron a su majestad que “en las ciudades, villas y lugares de nuestros Reynos y Señoríos se talan y destruyen los montes, y que no se plantan de nuevo otros, y que hay mucho desorden (…); de que resulta, que no hay abrigo para los ganados en tiempo de fortuna, y grande falta de leña”.

Para remediarlo, un año después, en Zaragoza, Carlos I otorgó una “pragmática”, donde se acordó “…que en cada jurisdicción local se eligiera a una persona para examinar su término municipal y decidir en que parte de los términos de las dichas ciudades, villas y lugares se podrán poner y plantar montes y pinares, donde haya mejores pastos y abrigos para los ganados, con el menor daño y perjuicio que ser pueda en las labranzas (…) y que diputen las personas que fueren menester, para que tengan cargo de guardar los dichos montes, pinares y árboles á costa de los Propios de las dichas ciudades, villas y lugares , si los tuvieren ; y no los teniendo, por la presente damos licencia y facultad á los Concejos, Justicias y Regidores de las dichas ciudades, villas y lugares, para que los maravedís que fueren menester, solamente para pagar los salarios que las dichas guardas hubieren de haber, los echen por sisa ó por repartimiento, como mejor vieren, con tanto que se gasten en ella, y no en otra cosa alguna ; y que los dichos salarios sean justos y moderados”.

Pero, es mucho más tarde, en la Orden de 1876, cuando se recoge expresamente su capacidad para detener, poniendo a disposición de la Guardia Civil a los delincuentes: “… y de detener o poner en libertad, mediando su previa filiación, a quienes cometan simples faltas. Su testimonio jurado dará fe, salvo prueba en contrario, de tales faltas”.

El Guarda Jurado tenía licencia para detener, o si fuera el caso, disparar y matar en defensa de las vidas y propiedades a él encomendadas, como agentes de la autoridad. Así lo establece el art. 102 de la citada Orden, que también le obliga a cooperar en todo con la Guardia Civil, bajo cuya supervisión y control se encontraba. Anteriormente, usaba una carabina ligera y, desde 1876, se le añade una bayoneta. Los de a caballo portaban, además, el sable de la caballería ligera.

La primera reglamentación para la protección de las entidades bancarias se hace mediante el Decreto del Ministerio de la Gobernación de 4 de Mayo de 1946, publicado en el B.O.E. 130, de 10 de Mayo.

Y es con posterioridad, mediante el RD 880/1981, de 8 de Mayo, cuando se regula con detalle las condiciones de las empresas sobre la prestación privada de servicios de seguridad.

Sin embargo, no es hasta 1992 cuando la Ley de Seguridad Privada 23/1992, de 30 de julio, establece la primera norma de rango legal que regula todo el sector.

Esta Ley contempla por primera vez el carácter de agente de la autoridad; separa la habilitación de vigilante de la licencia de armas (antes era algo conjunto, y quien no aprobaba la licencia no podía ser vigilante jurado); crea las especialidades de escolta privado y de vigilante de explosivos, así como las figuras de los Jefes y Directores de Seguridad; y sigue manteniendo la figura de los guardas de campo, con las variantes de pesquerías marítimas, caza y piscifactorías.

No obstante, en muchos países hay una controversia sobre la seguridad privada y, en especial, en relación con las empresas y los profesionales que se dedican a esta actividad. El debate social presenta aspectos que son potencialmente conflictivos, como: el uso de armas, la formación que reciben los profesionales, la situación socio-laboral de los vigilantes, o los casos de abusos de autoridad por los vigilantes.

En cualquier caso, tanto la seguridad pública como la privada están desarrolladas en un marco normativo específico. Como idea general hay que indicar que, en su dimensión pública, la seguridad general se plantea para el conjunto de los ciudadanos, mientras que la seguridad privada está acotada como un servicio complementario fundamentalmente enfocado a la prevención del delito y la protección de la integridad física de las personas y de los bienes materiales del lugar o instalación donde se realice su actividad.

Un dinámico presente

Con el objetivo de la prevención, como cultura básica de la seguridad, cuando nos preguntamos sobre los riesgos y amenazas que tenemos que afrontar hoy de una forma global, destacan especialmente:

- El terrorismo, como una amenaza directa a la vida y a la seguridad.

- Las ciberamenazas, por la dependencia del ciberespacio y sus vulnerabilidades.

- El crimen organizado, como fenómeno transnacional.

- La inestabilidad económica y la desigualdad, como base de la conflictividad social con su impacto transversal.

- La vulnerabilidad energética, por su dependencia excesiva y la baja interconexión entre países.

- La proliferación de armas de destrucción masiva, como grave amenaza por su dificultad de verificación y control.

- Los flujos migratorios no controlados, con riesgo de radicalización extremista.

- Las crecientes catástrofes derivadas del cambio climático, por su repercusión sobre el empobrecimiento de los pueblos.

- La importancia y vulnerabilidad de muchas infraestructuras críticas, como elementos indispensables y sin alternativa, amenazadas por riesgos múltiples.

En contrapunto, el presente y futuro de la seguridad privada, hoy más que nunca, ofrece una serie de parámetros muy positivos por la existencia de proveedores altamente especializados, clientes participantes e implicados en el proyecto, empresas cada vez más flexibles y en evolución, tecnologías abiertas y reglamentaciones globales, así como alianzas de colaboración entre especialistas públicos y privados.

Consecuentemente, las principales demandas naturales para el desarrollo y crecimiento del sector de la seguridad privada provienen del proceso de externalización de las actividades de vigilancia, la transferencia de tareas que antes eran competencia de los servicios públicos de seguridad, y sobre todo, la exigencia y el desarrollo de nuevos servicios integrales de seguridad en actividades con requerimientos de especialización.

Igualmente, con el establecimiento de los programas “Red Azul” de la Policía Nacional y el “Plan Coopera” de la Guardia Civil, ambos para la Seguridad Privada, se están alcanzando elevados niveles de optimización de los recursos públicos y privados a través de una verdadera alianza de las seguridades. Este plan promueve un proceso que pretende alcanzar un modelo profesional de complementariedad y corresponsabilidad para aprovechar los recursos del sector privado en la seguridad pública.

Su finalidad es reforzar la integración de los servicios y capacidades de la Seguridad Privada como recurso externo del Sistema Nacional de Seguridad para aprovecharlos en beneficio de la seguridad de todos, potenciando el trabajo de inteligencia que repercute en una actuación operativa más eficaz y eficiente.

En la actualidad en su trabajo muchas de las actuaciones de las Fuerzas y Cuerpos de Seguridad cuentan con la presencia, información compartida y colaboración de la Seguridad Privada.

No obstante, es ahora especialmente el momento en que las empresas de servicios, instalaciones y proveedores de seguridad privada deben adoptar una actitud proactiva, poniéndose en disposición de participar en todo el proceso de desarrollo del programa legislativo y operativo del Plan de Protección de Infraestructuras Críticas, según la ley 8/2011 de 28 de abril, dado los medios, conocimiento y experiencia que en esta materia ha conseguido desarrollar este sector.

Las actuaciones necesarias para adecuar y optimizar la seguridad de las infraestructuras se enmarcan principalmente en el ámbito de la protección contra agresiones deliberadas y, muy especialmente, contra ataques terroristas, resultando por ello lideradas por el Ministerio del Interior.

Por ello, la colaboración del sector público y privado se convierte en la clave para adoptar rápidamente y con éxito una política integral para la protección de infraestructuras críticas tarea para la que, además de esta colaboración, la concienciación y la sensibilización son fundamentales.

Sin duda, las ventajas son bidireccionales porque, la puesta en valor de una nueva Seguridad Privada, además de la sinergia multiplicadora de eficiencia y resultados, a título corporativo, va a repercutir en su potencial y competencias, equilibrará la oferta, incorporará áreas de especialización, integrará nuevas tecnologías, desarrollará una formación y capacitación profesional y formal potenciando la especialización, ampliará la cooperación institucional, mejorará la imagen y conseguirá una armonización internacional.

|

En este contexto, Juan Ignacio Zoido, Ministro del Interior, recientemente ha destacado "la labor fundamental de la seguridad privada en beneficio de la seguridad común, la aceptación de su trabajo por parte de la sociedad y su destacado papel como complemento de la seguridad pública", añadiendo que "la seguridad pública y sus responsables también se proyectan sobre la seguridad privada al encontrar en este sector, -como dice la Ley de Seguridad Privada-, una oportunidad de verse reforzada y una parte indispensable del conjunto de medidas destinadas a la protección de la sociedad y la defensa de los derechos y legítimos interés de los ciudadanos". Así, el ministro también ha puesto en valor la "estrecha colaboración" entre la seguridad pública y la privada en el marco de la Ley de 5/2014, "un instrumento básico" que, según Zoido, "ha hecho posible esta estrecha cooperación y ha mejorado la eficacia en la prestación de los servicios dotando a su personal de la formación, motivación y respaldo jurídico necesarios para el ejercicio de sus funciones". El ministro ha destacado que la seguridad privada, que tiene "cinco siglos de historia", es "el actor principal" para la prevención del delito y la protección de las personas y bienes. Actualmente, 1.500 empresas, cerca de 337.000 trabajadores pertenecen a este sector cuya facturación ascendió en 2016 a 3.500 millones de euros. En esta línea, el ministro ha declarado que existen actualmente 1.400 despachos de detectives, casi 1.300 centros de formación y 110.000 vigilantes de seguridad: "La actividad de la seguridad privada es enorme", insistiendo en que existe una "obligación" de apoyar a este sector. |

Un futuro con nuevos retos

En el siglo XXI, la seguridad es y será la nueva estrella, principalmente en el ámbito institucional, ciudadano y corporativo, y los responsables se han hecho más visibles e importantes en todas las entidades, de cara a: prevenir los riesgos, garantizar la intervención, minimizar los daños o pérdidas, sistematizar las inspecciones y facilitar el apoyo y las ayudas exteriores, todo ello sujeto siempre al cumplimiento de la legislación vigente.

Sin embargo, ante la gravedad de los riesgos y las amenazas que nos ocupan, resulta obligada la integración operativa de la Seguridad Privada en la Seguridad Pública. Es necesario limar las diferencias y sumar esfuerzos, compatibilizando responsabilidades en algunos de los frentes, superando los obstáculos a la hora de compartir información, mejorando la confianza mutua y olvidando los desencuentros puntuales que en el pasado se han mostrado como barreras para la excelencia de ese trabajo en común.

Esa integración operativa vendrá a facilitar las actuaciones necesarias para optimizar la respuesta ante los nuevos retos y exigencias de nuestro tiempo, como es el caso de la seguridad de las infraestructuras críticas y estratégicas, prioritariamente orientada hacia la protección contra agresiones deliberadas y, muy especialmente, contra ataques terroristas.

Una evolución hacia un sólido Sistema de Seguridad Ciudadana que se fundamenta principalmente en un nuevo y amplio concepto de seguridad única que permita prevenir riesgos y amenazas dinámicas, transversales y transnacionales que precisan de respuestas globales, integrales y modulares, en un entorno que está cambiando profunda y constantemente donde la inteligencia y la seguridad son aspectos imprescindibles.

En este sentido, la Unión Europea considera esencial la cooperación entre la Seguridad Pública y una Seguridad Privada modernizada que, ni puede considerarse como un producto a ser regulado por el mercado, ni puede ser tratado como un monopolio del gobierno, aunque sí deberá seguir siendo una seguridad subordinada, auxiliar y complementaria de la Seguridad Pública.

Por todo ello, resulta inevitable e irreversible la cooperación, en aras a la obtención del objetivo común de lograr proveer la seguridad global que necesitamos, una comunidad profesional cooperativa y única para la mejor prestación del servicio público de prevención, vigilancia y protección, para cuyo fin el Estado puede delegar en los privados, siempre de acuerdo con el régimen establecido por la ley, y sin renuncia a sus prerrogativas ni obligaciones de cara al objetivo de lograr una seguridad ciudadana única y sostenible.

Esa Seguridad Ciudadana a la que aspiramos, favorecida por la suma de las sinergias profesionales y operativas entre Seguridad Pública y Seguridad Privada y sustentada sobre las bases de la cooperación, la colaboración, la confianza, la transparencia y la profesionalidad, a fin de crear un clima permanente de implicación consciente y orgullo de pertenencia, compartiendo información técnica, facilitando flujos de comunicación profesionales y claros, y eliminando potenciales suspicacias y recelos.

Avanzando por este camino, los protocolos de actuación definidos por el Estado para mejorar la colaboración y potenciar la motivación e integración pasan por:

- Valorar y respetar el trabajo realizado

- Mejorar el tratamiento y la información

- Potenciar la accesibilidad operativa

- Facilitar información de interés policial

- Difundir y valorar servicios excepcionales

- Proponer para menciones honoríficas o premios

- Incrementar la formación especializada

- Mantener reuniones periódicas con Directores y Jefes de Seguridad de las empresas, detectives privados y asociaciones

- Especialización de los funcionarios policiales y contacto permanente con las Salas de Coordinación de la Fuerzas y Cuerpos de Seguridad.

Reflexiones finales

El presente y futuro de una Seguridad Única sostenible en Europa pasa, principalmente, por la reflexión y aplicación de, entre otras, estas recomendaciones:

- Integrar el sistema de gestión de la Seguridad Pública y la Seguridad Privada

- Potenciar una nueva visión común y una cultura de seguridad sobre la base de amenazas globales y complejas

- Incrementar los recursos de análisis y liberarlos de viejas patologías y rigideces

- Desarrollar el esquema de gestión integral operativa de la seguridad

- Crear un espacio global de sostenibilidad para la Seguridad Ciudadana

- Acotar los márgenes de la misión y visión para una Seguridad Privada profesional y de calidad

- Desarrollar la convergencia, alianza e integración de las seguridades

- Incrementar y aproximar la formación profesional y especializada

- Aproximar la equiparación de los salarios a las responsabilidades profesionales

- Consolidar la cultura de la prevención y la protección relacionada con las competencias público-privadas.

Y, para todo ello, ahora, es tan importante la imaginación como el conocimiento y la inteligencia aplicada a los nuevos retos y a esa nueva y única seguridad que demanda la sociedad.

Recientemente hemos tenido nuestro viernes negro para la ciberseguridad. Un ataque masivo de 'ransomware' que comenzó afectando a Telefónica en España y, según la Agencia de Cooperación Policial Europea EUROPOL, eleva el número de incidencias o víctimas a más de 200.000 por el ciberataque a nivel global a 179 países y, todavía, suma y sigue.

Ha sido un ciberataque masivo con un software malicioso llamado 'ransomware', (del inglés 'ransom', rescate, y 'ware', software), en concreto con el programa conocido popularmente como 'WannaCry' (QuieroLlorar).

El 'ransomware' se hizo popular en Rusia y su uso creció internacionalmente en junio del 2013 y, en la actualidad, multitud de entidades se enfrentan a este tipo de virus -y a la consiguiente petición de recompensa económica de los hackers para eliminarlo- infinidad de veces al año.

El ataque informático que ahora nos ocupa, propagado a nivel internacional en 48 horas, ya ha afectado a 600 entidades españolas, según confirmó el Instituto Nacional de Ciberseguridad (INCIBE), de las que menos de diez corresponderían a empresas estratégicas u operadores críticos, como ha sido el caso reconocido de Telefónica.

El 'ransomware' es un virus que se detecta fácilmente porque, en su propia intención de beneficio, conlleva la apertura en la pantalla del ordenador de una ventana pidiendo una cantidad por el rescate.

En esta ocasión, España ha sido el primer país, y Rusia el más afectado, seguido de Reino Unido, Estados Unidos, Canadá... así hasta más de un centenar de países. El ciberataque se inició en Telefónica por una brecha de Microsoft, detectada y 'parcheada', que se fue extendiendo como una mancha petrolera a centenares de entidades públicas y privadas y, aunque todavía no tiene autor reconocido, sí se sabe cómo se produjo, por qué se produjo y si se podía haber evitado.

"El impacto en España fue llamativo al inicio, pero un incidente que parecía local, al final se ha transformado en enorme ciberataque mundial", ha explicado el director de operaciones del INCIBE, que ha recibido informes de firmas afectadas en toda Europa, EE.UU. y Asia. "La propagación es tremenda, jamás había visto nada igual, es una locura", también decía a Wired, Adam Kujawa, director de inteligencia de Malwarebytes, firma que descubrió la primera versión de WannaCry.

El ciberataque a nivel mundial, parece que tenía como objetivo cifrar los archivos del equipo infectado para pedir un rescate por BitCoins, distribuyéndose por los equipos mediante un 'dropper' (programa diseñado para instalar algún tipo de malware) enlazado a un correo electrónico que era imposible de detectar por muchos sistemas antimalware.

Por su lado, la unidad de emergencias del Centro Criptológico Nacional (CCN-CERT), ha confirmado en un comunicado que el ataque se ha producido utilizando una herramienta conocida como EternalBlue, usada por la NSA (Agencia de Seguridad Nacional de EE.UU.) para labores de espionaje, y filtrada por el grupo de hackers 'ShadowBrokers'.

No obstante, aunque Microsoft solucionó esta vulnerabilidad el pasado mes de marzo, las entidades que no han actualizado sus sistemas estaban expuestas.

Este ciberataque masivo muestra una terrible consecuencia de un presunto beneficio que hemos aceptado sin muchos comentarios, y es la de que una herramienta desarrollada supuestamente para protegernos en realidad nos puede destruir.

Realmente este maléfico EternalBlue, usado y desarrollado por la NSA para infectar ordenadores en remoto y espiar a sus propietarios, fue publicado en Internet por los 'hackers' 'ShadowBrokers'. Sin mucho esfuerzo, el autor del 'ransomware' 'WannaCry' pudo por tanto utilizarla como mecanismo para infectar y secuestrar cientos de miles de ordenadores.

Por otro lado, el CNPIC (Centro Nacional para la Protección de las Infraestructuras Críticas) y el INCIBE (dependiente del Ministerio de Energía), han confirmado que, por el momento, "no más de diez" empresas españolas se han visto verdaderamente afectadas por el ciberataque.

Esta debacle informática que ha supuesto la acción de 'WannaCry', ha creado una alarma social que algunos ya califican de “ciberapocalipsis”.

Alarma social. Ciberapocalipsis

El ciberataque también ha sido ratificado por el Centro de Respuesta a Incidentes de Seguridad e Industria (CERTSI), que informa que la oleada de 'ransomware' que ha afectado a multitud de equipos, ha sido producida por la infección masiva con el virus 'WannaCry' que, una vez instalado, bloqueó el acceso a los ficheros de cada ordenador afectado.

Igualmente, los expertos avisan que, seguidamente, puede haber una segunda oleada de 'hackeos' masivos.

Según EUROPOL, la amenaza puede escalar e ir a más inmediatamente, y lo que no está claro es qué magnitud tendrá. Puede haber un repunte, dado que muchos sistemas ya han sido vacunados, o 'WannaCry' nos puede sorprender con una nueva versión que vuelva a afectar a medio planeta, dado que muchos expertos califican a este virus de “extraño”.

Así, aunque ya podemos dejar de imaginar cómo sería una “ciberapocalipsis”, la situación que acabamos de vivir, el ciberataque masivo mundial de 'ransomware' afectando a empresas y organismos públicos e infraestructuras críticas como los ferrocarriles rusos, los hospitales en Reino Unido o las comunicaciones en España, pasando por fabricantes de coches en Francia o Turquía, es uno de los mayores ataques informáticos de las últimas décadas y el mayor usando 'ransomware' que ha ha generado semejante alarma social.

Y, todo, como consecuencia de que la Agencia de Seguridad Nacional de EE.UU. (NSA) que lo puede saber todo, absolutamente todo, de nuestra vida privada y de la de cualquier ciudadano en el mundo, sin pedir permiso y con total impunidad, ha creado esta herramienta bajo el argumento de combatir el terrorismo, lo que hace posible espiar de forma indiscriminada a cualquiera.

El conocimiento de este agujero de seguridad se lo debemos a Equation Group, uno de los grupos de hackers de élite de la NSA, quienes 'disfrutaron' de la herramienta durante años, hasta que otro grupo de hackers, el llamado Shadow Brokers, les robó esta información y la difundieron al mundo.

En solo cinco años, estos virus se han situado en el top 3 de las peores amenazas informáticas, y esta alarma social, todavía no apocalipsis cibernético, se veía venir y acaba de suceder, convirtiendo un 'ransomware' en un 'gusano' que se propaga solo por las redes de forma automática.

Espionaje, terrorismo, delincuencia

El mapamundi de la piratería digital se presenta como escalofriante, y no vale pensar que es un problema de otros. La empresa de ciberseguridad Kaspersky Lab calcula que ya algunas regiones del planeta son víctimas de 12 ataques por segundo.

Bajo la amenaza de “paga o destruimos tus datos”, este formato delictivo ha encontrado un caldo de cultivo extraordinario en la sociedad de la comunicación y la información, que ha revelado así su extrema vulnerabilidad.

Según ha publicado The New York Times, las primeras estimaciones que los expertos cifraron es que los 'hackers' acabarían embolsándose unos mil millones de dólares en todo el mundo, luego de que estos cientos de miles de incidencias o víctimas de más de un centenar de países se viesen afectados.

No obstante, pese a esta predicción, los investigadores consultados por el diario británico The Guardian aseguran que los atacantes habrían recibido por ahora algo más de 56.000 dólares. Esta muy baja cifra recaudada siembra dudas sobre la verdadera intención del ataque todavía no descubierta.

Estos ataques de 'ransomware' se integran en una conducta típica del delito de daños y sabotajes ('cracking') que prevé nuestro Código Penal: el tipo actual del art. 264 CP castiga las conductas. Por ello, la prevención frente a este tipo de acciones debe tener una clara dimensión técnica, no sólo jurídica.

Pero, la Policía puede hacer poco contra estos delincuentes, escudados en el “cibercrimen internacional”, atacando normalmente a particulares y empresas pequeñas que no tienen recursos propios para luchar contra ellos, excepto la consabida denuncia policial.

Lo cierto es que España se encuentra en la posición 18 del ranking por Estados, con algo menos de 600 infecciones confirmadas de esta variante del virus 'WannaCrypt.A'. En cuanto a las del segundo tipo, las de 'WannaCrypt.B', en España de momento "no hay datos disponibles", salvo que se trata de la variante que ha afectado a Telefónica.

Estamos ante un una importante agresión que, el exdirector nacional de inteligencia de Estados Unidos, James Clapper, ya hace un año advertía, indicando que los ataques cibernéticos suponían una amenaza incluso mayor que el propio terrorismo.

Amenazas globales, soluciones globales

Según un estudio de la empresa Panda, “Este tipo de ataques afecta a todo el mundo, pero hemos visto cómo los delincuentes tratan de ir a por empresas, ya que poseen información valiosa por la que están dispuestos a pagar un rescate”. Así, los malware han dejado de ser obra de atacantes individuales para convertirse en redes de bandas organizadas internacionales para generar dinero donde los tradicionales programas de antivirus ya no son suficientes.

Por otro lado, según la empresa Check-Point, el 'ransomware' es la estrategia más utilizada para atacar a las grandes empresas. “Los hackers piden que el rescate se realice a través de un pago digital que no se pueda rastrear”. Así exigen el pago en 'BitCoins' que es una moneda virtual no regulada por ninguna institución central cuyas transacciones son anónimas y se realizan con claves secretas, lo que convierte al 'BitCoin' en un arma de cambio perfecta para este tipo de actividades ilícitas, difícilmente rastreable.

El 'ransomware' es para un ciberdelincuente una de las formas más baratas y efectivas de ganar dinero, con un archivo adjunto infectado y el simple hecho de pedir un rescate con solo apretar un botón que es capaz de contagiar a miles de ordenadores mediante el efecto cadena que hace que las ganancias se multipliquen sin esfuerzo ni inversión.

Según la empresa Verizon, este tipo de ataques ya representan el 70% de las amenazas informáticas que se producen en el mundo, donde un 64% de las víctimas acaba pagando.

No obstante, el INCIBE informa que "se está conteniendo la propagación de la infección a nuevos sistemas informáticos y países al aplicar los mecanismos de prevención que se están publicando y difundiendo a nivel mundial".

Como conclusión se evidencia que hace falta una estrategia de alcance global para frenar las amenazas globales de los ciberataques.

Vulnerabilidades manifiestas

Igualmente, a sabiendas de que las vulnerabilidades son importantes, en forma y dimensión, no es fácil de entender cómo es posible que hayan sido atacados y vulnerados, tanto multinacionales cómo operadores de infraestructuras críticas de comunicaciones, transporte, energía u hospitales (en las que un descuido informático puede incluso costar vidas), sin que entidades de este calibre no hayan sido más diligentes a la hora de parchear sus sistemas por amenazas ya conocidas.

Ha sido una de estas vulnerabilidades, de las que ya avisó Microsoft, la que ha permitido el ciberataque a nivel mundial. El error en su sistema fue corregido, pero la publicación de una prueba de concepto del agujero de seguridad desencadenó la campaña.

La vulnerabilidad de Windows utilizada por esta versión de 'WannaCry', conocida como EternalBlue, ataca al protocolo de compartición de ficheros SMB de Windows. Esta vulnerabilidad fue anunciada y corregida por Windows el 14 de Marzo de 2017, con nombre MS17-010. El 14 de Abril de 2014 Shadow Brokers filtró la información relativa a un exploit desarrollado por la NSA para esta vulnerabilidad.

Según la empresa de seguridad S21sec el gusano explotaba una vulnerabilidad del sistema operativo Windows para “infectar” otros ordenadores vulnerables que estén en la misma red local que la máquina afectada, consiguiendo una velocidad de propagación muy alta.

Y, tristemente, el 95% de los bancos a nivel global aun siguen utilizando Windows XP en sus terminales bancarias y cajeros automáticos.

Igualmente, el sistema de salud del Reino unido, uno de los más afectados con este ataque virulento, aún continúa utilizando en un 95% el obsoleto sistema operativo en sus servidores y terminales.

Por otro lado, en el momento de escribir estas líneas, hay en Internet 1,5 millones de dispositivos con el puerto 445 abierto, según el buscador Shodan, aunque esto engloba todo tipo de sistemas operativos, cuando solo los Windows son vulnerables.

Lo cierto es que las graves consecuencias de estos riesgos, amenazas y vulnerabilidades han sido manifestadas mediante un simple 'ransomware', con un cibersecuestro de datos y archivos que los encripta de manera que no se puede acceder a ellos. Los ciberdelincuentes o presuntos terroristas han extorsionado a los afectados, a los que han exigido un rescate económico para liberar -descifrar- sus propios archivos.

El modus operandi es muy sencillo. Pasa por camuflar el virus en cualquier archivo que pueda ser de interés del usuario. Basta con que un empleado haya recibido un correo electrónico infectado y lo abra -el método más común-. O que esté navegando en páginas de mala o dudosa reputación y se contamine. O simplemente que pinche en un enlace de origen desconocido y se lo inocule.

Con todo ello -y sin el parche oportuno-, no se puede hacer nada más que aislar la red o apagarla, según el caso. Esto es lo que han hecho muchas de las entidades que no llegaron a ser infectadas, pero que no tenían el parche instalado.

Pero, lo más grave es que, en la mayoría de los casos, no existen políticas rigurosas de actualización de las protecciones que es, fundamentalmente, responsabilidad no solo de los departamentos de seguridad, sino de los directivos y altos cargos en empresas y gobiernos que no entienden ni ven la importancia de toda esta amenaza global.

El CERTSI, el INCIBE, el CCN-CERT y otros institutos de ciberseguridad no han tardado en informar nuevamente de que la única manera de que los sistemas no resulten infectados es "tener los sistemas de protección actualizados en su última versión o parchear, según recomienda el fabricante". Es decir, este caso, aplicado el parche del que Microsoft advirtió el pasado 14 de marzo, como ya se ha dicho.

En este sentido, igualmente lo explicó anteriormente el CCN-CERT: "La especial criticidad de esta campaña viene provocada por la explotación de la vulnerabilidad descrita en el boletín MS17-010 utilizando EternalBlue/DoublePulsar, que puede infectar al resto de sistemas Windows conectados en esa misma red que no estén debidamente actualizados. La infección de un solo equipo puede llegar a comprometer a toda la red corporativa".

Y aunque, como es sabido, las iinfraestructuras críticas y grandes entidades estratégicas tienen especiales vulnerabilidades, en este caso, en España, según fuentes del Ministerio de Interior y del Ministerio de Energía, al menos cinco empresas españolas estaban entre las afectadas, pero no podían revelar los nombres (salvo el de Telefónica, por haber aclarado ella misma su situación).

Por su parte, el Director de la NSA, subraya que el ataque "manda un mensaje muy claro: todos los sectores son vulnerables" y ha puesto el ejemplo del sector bancario, que apenas ha sufrido consecuencias por el virus 'WannaCry', porque "han aprendido a partir de dolorosas experiencias", invitando al resto de compañías a seguir su ejemplo en medidas de seguridad.

Vigilancia cibernética

El Centro de Respuesta a Incidentes de Seguridad e Industria (CERTSI), ha ratificado que la oleada de 'ransomware' que ha afectado a multitud de equipos, se produjo por una infección masiva de equipos con el virus 'Wannacry' y ha insistido que "Se recomienda aplicar los últimos parches de seguridad publicados por Microsoft", informaba el comunicado.

Un investigador de MalwareTech, un británico de apenas 22 años, ha sido el que ha logrado dar con la solución para frenar el avance del 'ransomware', aunque anunciando que, pese a cierto control de la situación, “nada ha acabado”, añadiendo que “Los 'hackers' se darán cuenta de cómo lo hemos parado, cambiarán el código y volverán a empezar”.

Hay que insistir una vez más en que la clave está en las actualizaciones mensuales de Microsoft, como la de su boletín MS17-010, en el que advertía de hasta 56 vulnerabilidades, 41 clasificadas como importantes y 15 de ellas críticas, que afectaban a productos como .NET, DirectX, Edge, Internet Explorer, Office, Sharepoint y Windows.

Así, la propia tecnología ofrece soluciones frente a los riesgos que genera: el software antivirus y los sistemas de seguridad y de detección de intrusos son ejemplos de este tipo de medidas, aunque, en algunas ocasiones, puede existir una incompatibilidad entre los parches que recomienda el fabricante y el software a medida del que algunas entidades disponen, lo que retrasa las comprobaciones y verificaciones que confirmen que esos nuevos parches no van a 'romper' ninguno de estos programas específicos o personalizados.

En cualquier caso, el INCIBE ha publicado unas recomendaciones para que podamos sentirnos algo más seguros, aunque próximamente sabremos si llega o no un nuevo 'ciberapocalipsis'.

Las empresas cuentan también con una defensa que el CCN-CERT puso a disposición de todo el mundo muy al principio del ataque: el programa NoMoreCry, que bloquea la ejecución del 'ransomware'.

En resumen, este tipo de ciberataque se puede prevenir y una de las claves para no caer en la extorsión es realizar copias de seguridad y limitar a los empleados el acceso a los ficheros, para que la información de los servidores no se vea comprometida.

A modo de conclusiones

El mayor ataque de la historia realizado con 'ransomware' comienza a dejar algunos datos para la reflexión y, además, convendría recordar que es cuestión de tiempo que un ataque similar se vuelva a repetir.

Por ello, es fundamental la prevención frente a este tipo de conductas que debe tener una clara dimensión técnica, no sólo jurídica. El software antivirus y los sistemas de seguridad y de detección de intrusos son ejemplos de este tipo de medidas, sin olvidar que, el ataque ahora sufrido infectó a aquellos ordenadores que no tenían instalado el parche recomendado el 14 de marzo por Microsoft.

En cualquier caso y, en resumen, el impacto que ha tenido este ciberataque se puede relacionar con aspectos como, en general, la escasa concienciación y, en el sector empresarial, la poca formación del personal para controlar aquellos ficheros que vienen en emails “sospechosos”, así como el diferente potencial de las empresas para detectar que están sufriendo los efectos de un ataque y ser capaces de activar mecanismos de respuesta.

Del mismo modo, es importante la velocidad de respuesta de las empresas en aplicar los parches o correcciones de Windows y otras empresas suministradoras de productos y soluciones software, pues una respuesta no inmediata en la aplicación de estos parches o correcciones puede dejar a una empresa en situación de desprotección, como así ha pasado en este ataque reciente.

Finalmente, aunque no existe la protección total o garantía de no poder ser afectado, con la permanente actualización se consigue evitar sucesos como éste o al menos aminorar el importante nivel de impacto que han tenido.

Aunque todavía quedan muchos interrogantes por resolver, algunas conclusiones ya son inevitables, como pensar si los atacantes de verdad buscaban dinero, incógnita que se despejará en breve, tras la investigación correspondiente, o cuando suframos otro ciberataque similar.

También queda un interrogante aún peor en términos de seguridad internacional o global y es que el origen del ataque sea terrorista o haya sido orquestado desde algún Estado como una prueba para verificar la efectividad del contagio entre ordenadores.

Lo cierto es que hay un crecimiento de la amenaza (en magnitud y violencia) y un incremento notable de la ciberdelincuencia que requiere un mayor monitoreo y respuestas rápidas.

No obstante, aunque, al parecer, este ciberataque ha tenido más impacto mediático en las redes sociales que en el funcionamiento interno de las entidades y países afectados, urge realizar las investigaciones y los análisis correspondientes y tratar los problemas globales con soluciones globales inmediatas.

Madrid, mayo 2017

Dedicado por más de 30 años a la Consultoría e Ingeniería de Seguridad y Defensa por más de 20 países como asesor para asuntos aeroportuarios, puertos, cárceles hospitales, entidades bancarias, museos, transporte ferroviario, servicios de Correos y puertos.

Es socio fundador y presidente para Europa de la Federación Mundial de Seguridad (WSF), Director para Europa de la Secretaría Iberoamericana de Seguridad, Asesor gubernamental en materia de integración operativa de seguridad pública y privada en diversos países latinoamericanos.

Como experiencia académica es profesor de postgrado en ICADE (Universidad Pontificia Comillas de Madrid) desde 1986, codirector de postgrado en la Facultad de Psicología (Universidad Complutense de Madrid) y director del Curso de Seguridad en Infraestructuras Críticas del Instituto General Gutierrez Mellado de la UNED, así como conferenciante habitual y profesor en más de 20 países sobre Seguridad y Defensa.

Su representación institucional es principalmente como Miembro Experto de la Comisión Mixta de Seguridad del Ministerio del Interior, Director para Europa de la Federación Panamericana de Seguridad (FEPASEP), representante “ad honores” de la Federación de Empresas de Seguridad del MERCOSUR (FESESUR), asesor del BID (Banco Interamericano de Desarrollo) para asuntos de Seguridad Ciudadana y Observatorio de Delincuencia en Panamá, socio fundador y de honor del Observatorio de Seguridad Integral en Hospitales (OSICH), socio fundador y vicepresidente de la Asociación para la Protección de Infraestructuras Críticas (APIC)

Autor y director de la BIBLIOTECA DE SEGURIDAD, editorial de Manuales de Proyectos, Organización y Gestión de Seguridad

Actualmente es presidente y director del Grupo de Estudios Técnicos (GET), socio-senior partner de TEMI GROUP Consultoría Internacional y socio-director de CIRCULO de INTELIGENCIA consultora especializada.

Tendencias 21 (Madrid). ISSN 2174-6850